Cybersécurité pour les radios P25 de la gamme APX™

SOLUTIONS

Donnez à votre personnel les moyens de communiquer, de collaborer et de partager en toute sécurité sans négliger les fonctionnalités ou les performances.

VOTRE PÉRIMÈTRE TRADITIONNEL A DISPARU

Protégez vos communications critiques en protégeant ce qui compte vraiment - la voix et les données.Appliquez un cryptage de bout en bout fiable sur toutes vos communications voix et données, partout où elles se trouvent.

LE CRYPTAGE LE PLUS FIABLE

Améliorez la sécurité de vos communications et améliorez l'efficacité opérationnelle globale grâce à un cryptage fiable de bout en bout. Le cryptage AES 256 est conforme à la norme P25 et certifié FIPS pour empêcher les accès non autorisés à vos communications voix et données sensibles.

Supporte plusieurs clés

Permet des communications interopérables continues et sécurisées entre différents groupes de discussion, utilisateurs ou canaux.

Compatibilité avec les anciens cryptages

Compatible avec les anciens et nouveaux les algorithmes de cryptage et permet une plus grande interopérabilité avec vos anciens partenaires.

Conservation illimitée des clés

Conservez vos clés de cryptage en toute sécurité, même en cas de coupure de courant et de reprogrammation.

ANTICIPER LES CYBER-MENACES GRÂCE À UNE GESTION PERMANENTE DE LA SÉCURITÉ

La gestion du cryptage sur un nombre croissant d'appareils peut s’avérer une tâche fastidieuse. Évitez les inconvénients liés à l'administration et à la gestion de vos communications sécurisées avec notre écosystème de gestion de la sécurité. Il vous permet de vous protéger plus rapidement contre les vulnérabilités, de minimiser les risques et d'anticiper les cyber attaques.

ÉCOSYSTÈME DE GESTION DE LA SÉCURITÉ

KMF (Key Management Facility)

Réagissez plus rapidement aux changements de votre environnement grâce à une meilleure visibilité et à un meilleur contrôle des clés de cryptage de vos périphériques déployés sur le terrain. Générez, chargez et supprimez des clés à la demande grâce à une interface très intuitive, vous garderez une longueur d'avance sur vos adversaires et vous serez mieux protégé contre les attaques.

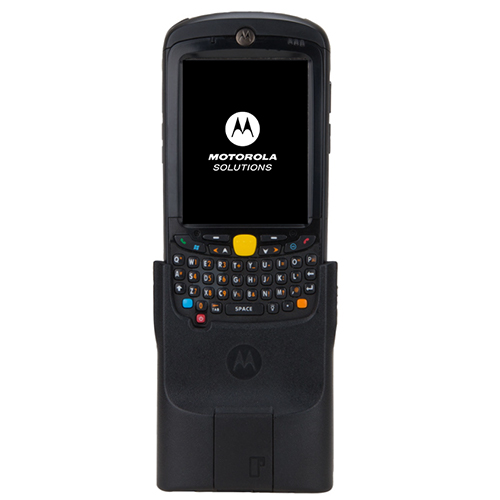

KVL 4000

Créez, stockez et transmettez rapidement et facilement des algorithmes de cryptage lors de vos déplacements grâce l'intuitif et très robuste KVL 4000. Doté du niveau de protection le plus élevé, ce dispositif de remplissage de clés certifié FIPS 140-2 Niveau 3 garantit une gestion fiable et sécurisée des clés sur le terrain.

Modifier les clés de cryptage à tout moment

Assurez-vous que toutes vos communications voix et données sont sécurisées à l'aide de clés de cryptage mises à jour par ondes radio. OTAR (Over The Air Rekeying) permet d'éviter la perte de temps, les contraintes et les coûts liés au retour des appareils en atelier pour la saisie manuelle des clés.

AU CŒUR DE L'APX SE TROUVE LA PUCE DE SÉCURITÉ MACE

Avec une radio perdue ou volée, vos concurrents peuvent récupérer les clés de cryptage et écouter vos communications privées. Les radios APX sont équipées de la puce de sécurité MACE. En agissant en qualité d'ancre de confiance, le MACE fournit un environnement sécurisé pour le stockage des clés de cryptage grâce à un châssis renforcé inviolable. Minimisez le risque de corruption de vos clés de chiffrement avec le module matériel de cryptage MACE.

CARACTÉRISTIQUES DU MACE

Cryptage voix et données

Le MACE fournit des services cryptographiques (cryptage et décryptage) de toutes les communications voix et données afin que vos communications restent confidentielles et protégées des écoutes illicites.

Matériel de stockage des clés sécurisé

Empêchez les accès non autorisés à vos clés de cryptage. Toute intervention physique sur la puce MACE déclenche automatiquement l'effacement de tout le contenu de la clé.

La radio la mieux notée du marché

Les radios P25 de la gamme APX sont les seules radios du marché conforment à la certification FIPS 140-2 Niveau 3.

ASSUREZ-VOUS QUE SEULS LES UTILISATEURS AUTORISÉS SONT PRÉSENTS SUR VOTRE RÉSEAU

La nature même de votre système en fait une cible idéale pour les individus qui souhaitent intercepter ou perturber vos communications critiques. De plus, des radios corrompues peuvent détourner les ressources de votre réseau ou envoyer des messages contradictoires à votre personnel avec des radios clonées qui masquent l'identité du véritable utilisateur sur votre système. Assurez-vous que seuls les utilisateurs autorisés sont sur votre réseau avec une authentification de la radio.

CARACTÉRISTIQUES DE L’AUTHENTIFICATION DE LA RADIO

Protégez l'intégrité de votre système

Interdisez tout accès non autorisé au système et empêchez les radios illégalement clonées ou non autorisées d'accéder à votre système.

Détectez. Enquêtez. Régissez.

Lorsqu'une erreur d'authentification se produit, une notification automatisée déclenche une alarme afin que vous puissiez corriger les menaces et réagir plus rapidement.

L’interopérabilité pour une authentification continue

Le stockage sécurisé de plusieurs clés d'authentification permet au personnel de se connecter automatiquement et simplement aux systèmes voisins.

Flexibilité d'installation

Implémentez rapidement et facilement l'authentification sécurisée des radios avec un déploiement progressif.

Conforme aux normes Project 25

Utilise la norme P25 Link Layer Authentification pour s'assurer de la compatibilité de ses ondes radio avec les autres fabricants de radios P25.

BLUETOOTH® SÉCURISÉ POUR LES MISSIONS CRITIQUES

Votre personnel a besoin d'accessoires sans fil qui soient particulièrement rapides, sûrs, robustes et faciles à utiliser. Cependant, les produits Bluetooth® standards ne possèdent pas les performances, la sécurité et le confort dont vous avez besoin. Notre gamme d'accessoires sans fil APX™ bénéficie de la technologie Bluetooth® sécurisée pour les missions critiques qui vous permet de disposer d'une connectivité facile, rapide et sécurisée.

CARACTÉRISTIQUES DU BLUETOOTH® POUR LES MISSIONS CRITIQUES

Chaque transmission est sécurisée

Un identifiant Bluetooth® et une clé de 128 bits

sont utilisés pour crypter la communication,

réduisant ainsi considérablement les risques d'interception

Connexion Touch & Go

Nos accessoires sont spécialement conçus pour les missions critiques

et se connectent en moins de 10 secondes

sans nécessiter la saisie de code ou de naviguer dans les menus